Googleは2025年7月11日、BADBOX 2.0ボットネット運営に関与したとして、中国の25の匿名個人・団体をニューヨーク連邦裁判所に提訴した。

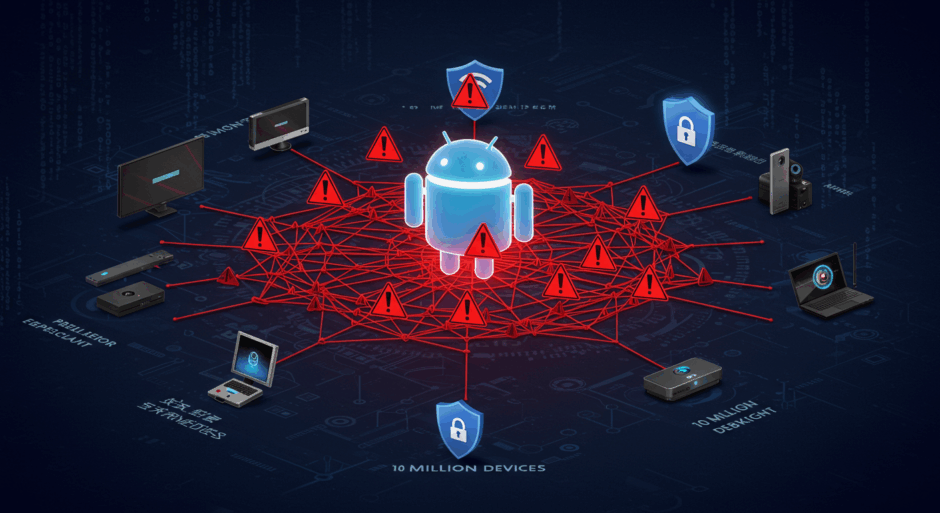

このボットネットは中国製のAndroidオープンソースデバイスを中心に1000万台以上を感染させ、テレビストリーミングデバイス、デジタルプロジェクター、車載インフォテインメントシステム、デジタルフォトフレームなどIoT機器を悪用し大規模な広告詐欺を行っている。感染が多く報告されている地域は米国、ブラジル、メキシコ、アルゼンチンで、ニューヨーク州だけでも17万台以上のデバイスが感染している。

Googleは隠れた広告表示、偽ゲームサイト、検索広告クリック詐欺の3つの手法で収益を不正に得ていると指摘した。裁判所はボットネット停止の仮差し止め命令を発行し、この訴訟はコンピューター詐欺乱用防止法とRICO法違反で提起された。犯罪組織は4つの専門グループ(インフラストラクチャグループ、バックドアマルウェアグループ、イービルツイングループ、アドゲームズグループ)による分業体制で運営されている。

From:  Google Sues 25 Chinese Entities Over BADBOX 2.0 Botnet Affecting 10M Android Devices

Google Sues 25 Chinese Entities Over BADBOX 2.0 Botnet Affecting 10M Android Devices

【編集部解説】

今回のGoogleによるBADBOX 2.0ボットネット運営者への提訴は、IoTセキュリティ分野における重要な転換点となる事案です。まず、この事件の技術的背景から解説していきましょう。

BADBOX 2.0の技術的特徴とその脅威性

BADBOX 2.0は従来のマルウェアと異なり、製造段階でデバイスに組み込まれる「サプライチェーン攻撃」を主要な感染経路としています。これは、消費者が購入する前からデバイスが既に感染している状態を意味し、従来のセキュリティ対策では検知が困難な手法となっています。

感染対象となるのは、主に中国製の低価格Android Open Source Project(AOSP)デバイスです。これらのデバイスはGoogle Play Protectの保護機能を持たないため、悪意あるコードの検出と除去が困難になっています。

組織的犯罪としての高度な分業体制

今回の訴訟で明らかになったのは、BADBOX 2.0が単一の犯罪者グループではなく、高度に組織化された4つの専門グループによる分業体制で運営されていることです。インフラ管理、マルウェア開発、広告詐欺、ゲーム詐欺といった各分野に特化した組織が連携することで、従来のサイバー犯罪を遥かに上回る規模と効率性を実現しています。

このような組織化は、サイバー犯罪の「産業化」を示す重要な指標と言えるでしょう。

広告業界への深刻な経済的影響

BADBOX 2.0による広告詐欺は、3つの異なる手法で実行されています。隠れた広告レンダリング、ウェブベースのゲームサイト、検索広告クリック詐欺により、Googleの広告プラットフォームから不正に収益を得る仕組みが構築されていました。

特に注目すべきは、感染デバイスが生成する偽の広告閲覧が、実際の人間による閲覧と区別困難な精巧さを持っている点です。これにより、既存の広告検証システムの限界が露呈しています。

IoTセキュリティにおける構造的課題の顕在化

このボットネットは、IoTデバイスのセキュリティ設計における根本的な問題を浮き彫りにしています。低価格デバイス市場では、セキュリティ機能の実装がコスト削減の対象となりがちで、結果として消費者が知らぬ間にサイバー犯罪に加担する構造が生まれています。

さらに、感染デバイスが住宅用プロキシとして悪用されることで、一般家庭のネットワークが犯罪活動の踏み台として利用される新たなリスクが発生しています。

規制当局への影響と今後の展開

今回のGoogle提訴は、技術企業が自社プラットフォームの保護を超えて、より広範な社会的責任を果たす姿勢を示しています。これは今後、他の大手テック企業による類似の法的措置を促す可能性があります。

また、FBIによる2025年6月5日の公式警告や複数の国際的セキュリティ企業との連携は、サイバーセキュリティ分野における官民連携の新たなモデルを提示しています。

長期的視点での技術的対策の必要性

BADBOX 2.0の事案は、IoTデバイスのセキュリティ認証制度の必要性を強く示唆しています。現在の「未認証デバイス」という状況から脱却し、製造段階でのセキュリティ検証を義務化する規制枠組みの構築が急務となるでしょう。

同時に、消費者教育の重要性も増しています。極端に安価なIoTデバイスには相応のリスクが存在することを、より広く認識してもらう必要があります。

未来のサイバーセキュリティ戦略への示唆

この事件は、従来の「事後対応型」セキュリティから「予防型」セキュリティへの転換の重要性を示しています。デバイス製造段階からの包括的なセキュリティ設計と、国際的な連携による犯罪組織への対処が、今後のサイバーセキュリティ戦略の核となるでしょう。

【用語解説】

ボットネット

複数の感染端末が遠隔操作されるネットワークで、攻撃や不正活動に利用される。感染したデバイスが「ボット」として機能し、犯罪者の指令に従って動作する。

バックドアマルウェア

感染端末に不正アクセスを可能にするマルウェア。正規の認証を回避して端末を遠隔操作できる「裏口」を作成する。

コマンド・アンド・コントロール(C2)

ボットネットを操作するための指令サーバーや通信の仕組み。感染端末に指示を送信し、攻撃活動を統制する中央制御システム。

Android Open Source Project(AOSP)

Googleが開発するオープンソース版Android。Google Play Protectなどのセキュリティ機能を持たない基本的なAndroid環境。

RICO法

組織犯罪取締法(Racketeer Influenced and Corrupt Organizations Act)の略。組織的な犯罪活動を対象とした米国の連邦法。

コンピューター詐欺乱用防止法(CFAA)

Computer Fraud and Abuse Actの略。米国のコンピューター関連犯罪を規制する連邦法。

【参考リンク】

Google Play Protect(外部)

Androidに組み込まれたマルウェア保護機能。自動で危険なアプリを検知し防止する。

HUMAN Security(外部)

BADBOX 2.0の分析に関わったサイバーセキュリティ企業。脅威情報やボット対策を提供する。

FBI インターネット犯罪苦情センター(外部)

BADBOX 2.0に関するFBIの公式警告文書を掲載。IoTデバイスのセキュリティ対策を提示している。

【参考記事】

Google Taking Legal Action Against the BadBox 2.0 Botnet(外部)

GoogleによるBADBOX 2.0の詳細情報と法的措置の説明。感染デバイスの種類や広告詐欺の手口などを解説。

Google Sues Operators of 10-Million-Device Badbox 2.0 Botnet(外部)

Security WeekによるBADBOX 2.0の技術分析と法的措置の詳細。複数の専門犯罪グループによる分業体制を報告。

Google sues to disrupt BadBox 2.0 botnet infecting 10 million devices(外部)

Bleeping ComputerによるBADBOX 2.0の技術詳細と3つの広告詐欺手法の解説。

Google sues 25 alleged BadBox 2.0 botnet operators(外部)

The RegisterによるBADBOX 2.0訴訟の法的側面の分析。企業構造と各専門グループの役割を詳細に解説。

Google lawsuit targets operators of ‘BADBOX 2.0’ in major botnet disruption(外部)

ThreatLockerによるBADBOX 2.0事件の業界専門家の分析。Googleの法的戦略と市場への影響を解説。

【編集部後記】

今回のBADBOX 2.0の事件を見ていると、私たちの身の回りにあるデバイスの安全性について改めて考えさせられます。皆さんのご自宅にも、テレビのストリーミングボックスやデジタルフォトフレームなど、似たようなデバイスがあるのではないでしょうか?特に気になるのは、極端に安価なIoT製品を購入する際の判断基準です。価格と機能のバランスを重視するのは当然ですが、セキュリティ面での不安はありませんか?また、家庭のネットワークに接続するデバイスが増える中で、何か対策を講じていらっしゃいますか?このような大規模なボットネット事件は氷山の一角かもしれません。皆さんの体験談や疑問、対策のアイデアがあれば、ぜひSNSで共有していただけると嬉しいです。